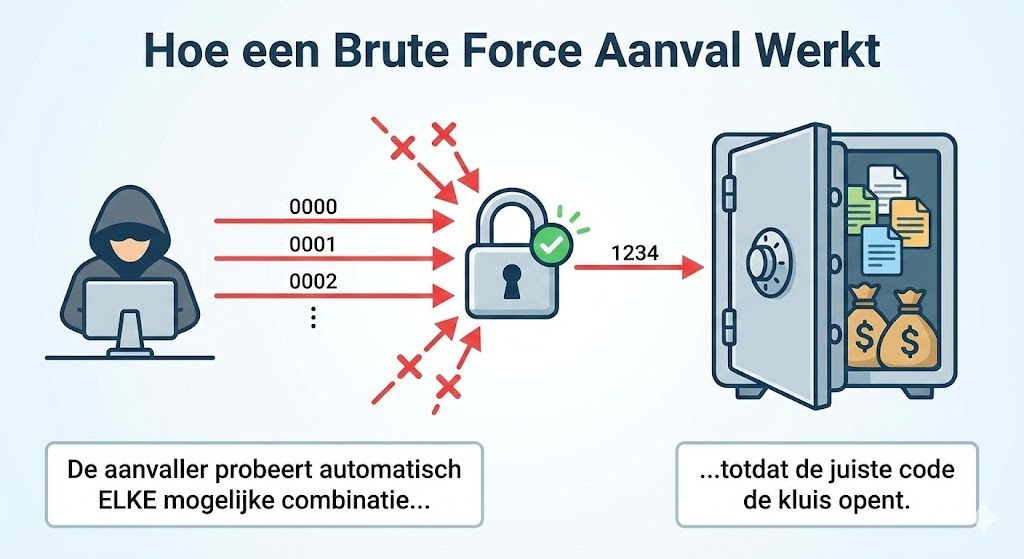

Stel je voor dat een dief een kluis probeert te openen. In plaats van de code te stelen of het slot te forceren met een koevoet, probeert hij simpelweg elke mogelijke cijfercombinatie. 0001, 0002, 0003… net zolang tot de kluis openklikt.

In de wereld van cybersecurity noemen we dit een Brute Force Aanval. Het is een van de oudste, simpelste, maar ook meest effectieve methoden die hackers gebruiken om toegang te krijgen tot systemen.

In dit artikel leggen we uit hoe zo’n aanval werkt, waarom het nog steeds een gevaar is, en wat jij kunt doen om je digitale ‘kluis’ dicht te houden.

Hoe werkt een Brute Force Aanval?

Een brute force aanval is in feite een ’trial-and-error’ methode. Een aanvaller gebruikt vaak geautomatiseerde scripts of bots om miljoenen combinaties van gebruikersnamen en wachtwoorden uit te proberen op een inlogpagina.

Het doelwit is meestal:

- Wachtwoorden

- Versleutelingssleutels (encryption keys)

- API-sleutels

- SSH-logins

Wat deze aanval onderscheidt van andere hackmethoden, is dat er geen slimme strategie of intellectuele truc achter zit. Het is puur rekenkracht: gewoon alles proberen tot het lukt.

De kracht (en zwakte) van Brute Force

Het grootste voordeel voor hackers is de eenvoud. Als je maar genoeg tijd hebt, werkt een brute force aanval altijd. Elk wachtwoord en elke versleutelingssleutel is uiteindelijk te kraken als je alle combinaties probeert.

De grootste zwakte is echter tijd.

- Een wachtwoord van 3 tekens is in een fractie van een seconde gekraakt.

- Een wachtwoord van 12 tekens met cijfers en symbolen kan daarentegen jaren (of zelfs eeuwen) duren om te kraken met de huidige technologie.

Dit maakt de tijd die nodig is om een systeem te kraken een uitstekende graadmeter voor de veiligheid ervan.

Waarom encryptie belangrijk is: 128-bit vs. 256-bit

Om gegevens te beschermen, gebruiken systemen encryptiesleutels. Dit zijn willekeurige reeksen bits die data door elkaar husselen.

- Een 128-bit sleutel heeft 2^128 mogelijke combinaties.

- Een 256-bit sleutel heeft 2^256 combinaties.

Dat klinkt als een klein verschil, maar in de praktijk is 256-bit exponentieel veiliger. Om een 256-bit sleutel te kraken zou zelfs een supercomputer biljoenen jaren nodig hebben. Daarom wordt moderne encryptie (zoals die van Cloudflare) als praktisch ‘onbreekbaar’ beschouwd voor brute force aanvallen.

Hoe bescherm je jezelf?

Of je nu een ontwikkelaar bent die een website bouwt, of een gebruiker die zijn e-mail wil beveiligen: er zijn effectieve manieren om brute force aanvallen nutteloos te maken.

Tips voor gebruikers

- Lange, complexe wachtwoorden: Hoe langer het wachtwoord, hoe exponentieel moeilijker het is om te kraken.

- Gebruik unieke wachtwoorden: Als een hacker je wachtwoord voor één dienst kraakt, zal hij proberen datzelfde wachtwoord overal anders te gebruiken (dit heet credential stuffing). Gebruik daarom nooit hetzelfde wachtwoord twee keer.

- Tweestapsverificatie (2FA): Dit is je beste verdediging. Zelfs als een hacker je wachtwoord raadt, komt hij niet binnen zonder de tweede code op je telefoon.

Tips voor ontwikkelaars/beheerders

- Beperk inlogpogingen: Blokkeer een IP-adres tijdelijk na een aantal mislukte inlogpogingen.

- Voeg vertraging toe: Door een vertraging van slechts een paar seconden in te bouwen na een fout wachtwoord, maak je het voor een bot onmogelijk om duizenden combinaties per minuut te proberen.

Conclusie

Brute force aanvallen zijn als een stormram: lomp, maar effectief als de deur niet stevig genoeg is. Gelukkig is de oplossing simpel. Door wachtwoorden lang en complex te maken en slimme beveiligingslagen zoals 2FA te gebruiken, maak je het voor aanvallers praktisch onmogelijk om binnen te komen.